CyberArkソリューション|特権IDが狙われる時代で、セキュアなID基盤を構築する

- CyberArk

- サイバーセキュリティ

- リスクマネジメント

- ゼロトラストアーキテクチャ

- IAM

- PAM

- 特権ID

- NIST CSF

- ID管理

- ZEIN

特権IDは攻撃者にとって最も価値があるターゲットであり、不正侵入や権限昇格を容易にする鍵となります。CyberArkは、特権アクセス管理(PAM)のリーダーとして、特権IDの監視・制御・保護を提供し、攻撃から重要資産を守ります。

ZEINは、企業のゼロトラスト戦略を推進し、安全なID基盤の構築を支援します。

- 目次

1. 現代のサイバーリスクと特権管理の重要性

1-1. 加速するサイバー攻撃の脅威と複雑化する企業ネットワーク

近年、新しい技術の導入や働き方の変革により、企業ネットワークの構造は劇的に変化しています。クラウドサービスの利用拡大、リモートワークの普及、そして多様なオフィスデバイスの増加は、企業の境界を曖昧化し、従来の境界型セキュリティモデルでは対応しきれない状況を生み出しています。

一方で、サイバー攻撃はますます巧妙化・高度化しています。ランサムウェアや標的型攻撃は、企業の脆弱性や管理の盲点を突き、組織全体に甚大な被害をもたらしています。

これに加え、ゼロトラストセキュリティの必要性が議論される中、企業は「誰を信頼するか」の概念を再構築する必要性に直面しています。

1-2. ID管理の重要性

ID(アイデンティティ)は、デジタル環境においてユーザーがシステムへアクセスするための「鍵」として機能します。

企業を取り巻く環境の変化に伴い、管理すべきIDやライフサイクルは多様化の一途を辿っており、セキュリティ脅威の変化によりゼロトラスト化が進む中で、 ID管理の重要性が高まっています。

企業を取り巻く環境の変化

ビジネス環境の変化

- リモートワークの普及

- DXの推進/クラウド利用の推進

- ビジネスの多様化によるシステムの複雑化

セキュリティ脅威の変化

- 内部ネットワークの侵入から高度な多層攻撃へ変化

- シャドーITによるリスク・内部不正の増加

管理すべきアイデンティティ数の爆発的な増加

- 正規社員 / 非正規社員

- 協業先 / 委託先

- サード パーティ

- クラウド サービス

- コネクティッド デバイス / IoT

- AI エージェント

雇用形態の流動化M&A、業務提携の活発化

- アイデンティティの作成・削除

- アクセス権限の付与・剥奪

- 入社・休職・退職時の対応

- 異動や役職の変更に応じた対応

- 監査・規制・認証のための棚卸

IDアクセス権限の適切な管理がセキュリティの中心へ

- ゼロトラスト アーキテクチャ ベースの最小権限の原則への対応

- 適切なアクセス権限の担保

- 監査・規制・認証への迅速な対応

- ガバナンス・コンプライアンスの遵守

1-3. なぜ特権IDが攻撃の標的になるのか?

多くのサイバー攻撃の目的は、企業の中核システムや機密データへのアクセスです。とは言え、攻撃者が企業ネットワークへ侵入後、いきなり目的のシステムや機密データに到達できるわけではありません。

MITRE ATT&CK(マイターアタック)では、攻撃者の行動パターンを次のように定義しています。

<MITRE ATT&CKに定義される攻撃手法>

① 初期アクセス:攻撃者がシステムや企業ネットワークに侵入しようとする

↓

② 実行:攻撃者が悪意のあるコードを実行しようとする

↓

③ 永続化:攻撃者が不正アクセスする環境を確保しようとする

↓

④ 権限昇格:攻撃者がより高いレベルの権限を取得しようとする

↓

⑤ 防御回避:攻撃者が侵入を検知されないようにする

↓

⑥ 認証情報アクセス:攻撃者が認証情報を窃取しようとする

↓

⑦ 探索:攻撃者が企業ネットワークやシステムの構成、重要な情報資産を特定しようとする

↓

⑧ 水平展開:攻撃者が侵害を拡大するためにアクセス先の環境を移動する

↓

⑨ 収集:攻撃者がアクセスしたシステムから機密情報や重要データを収集する

↓

⑩ コマンド&コントロール:攻撃者がシステムに対して外部から通信することで遠隔操作・制御しようとする

↓

⑪ 持ち出し:窃取したデータをシステム外、企業ネットワーク外に持ち出そうとする

↓

⑫ 影響:攻撃者が侵害後にシステムやデータの停止や破壊をしようとする

この中で次の行動には特権IDが用いられることから、攻撃者がサイバー攻撃を成功させるために、攻撃の初期段階に特権IDを標的とするのです。

- 永続化

- 権限昇格

- 防御回避

- 認証情報アクセス

- 水平展開

- 影響

2. ソリューション概要(CyberArkとは何か)

CyberArkは、特権IDを保管するだけの仕組みではありません。特権アクセスに関する安全な管理、モニタリング、制御を包括的に提供する特権アクセスセキュリティプラットフォームです。

このプラットフォームは、特権パスワードの自動管理や高度なアクセス制御機能を備え、リアルタイムで特権セッションを記録・監視することで不正操作やセキュリティインシデントを未然に防ぎます。

CyberArkの基本的な価値

- 企業にある特権IDを検知し、可視化することができる

- 不正操作や誤操作の監視と防止することができる

- 特権IDのパスワードの自動ローテーションや暗号化により手動管理を排除できる

- 「必要な時に必要な権限のみを付与」といった最小特権の原則を実現できる

- 特権IDの利用証跡を確保し、内部監査や規制遵守の確認においてスムーズに対応できる

ZEINのCyberArkソリューションでは、CyberArkのプラットフォームとしての価値を最大化するために、守るべき特権IDを定義し、プラットフォーム構築と併せて、ID管理における業務プロセス変革を実現します。

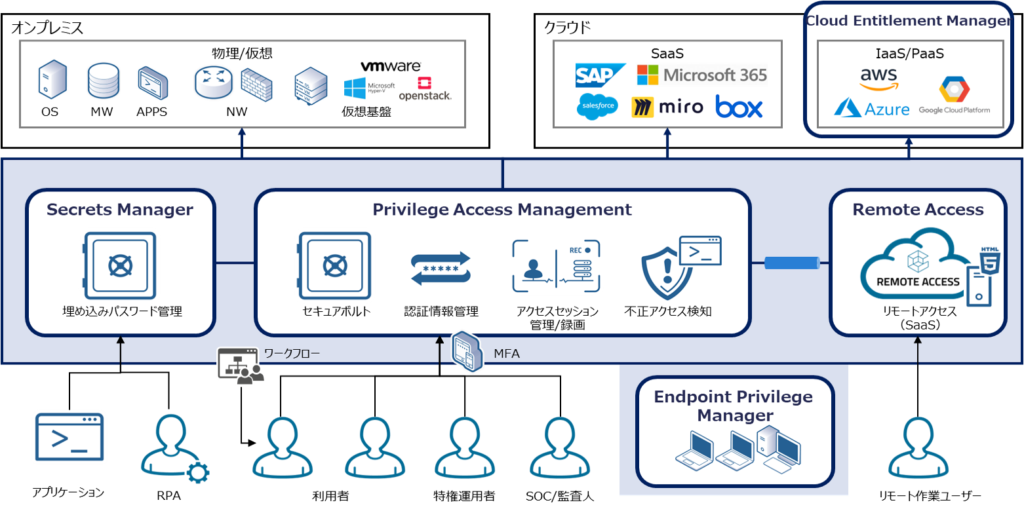

3. CyberArkが実現する特権アクセス管理の全体像

4. 企業の課題と、CyberArkによる解決(Why / How)

企業のIT環境は年々複雑化し、次のような“構造的な詰まり”が発生しています。これらは、単なるIT部門の作業負荷にとどまらず、セキュリティリスク、運用品質、監査対応、意思決定スピードにまで影響します。

ZEINは、CyberArkを活用した特権IDの可視化と運用設計により、平時の健全性維持と有事対応を分断せずにつなぎ、こうした課題の解決を支援します。

よくある課題 ①

課題:特権IDに関する社内規程が整備されていない

- 全社でのセキュリティ規程は存在しているものの、特権IDに関する規定が部分的である

- 特権IDのライフサイクルに応じたルールが定められていない

- 各システムオーナー毎に独自にポリシーを定めてしまい、全社的な統制が機能していないている

構造的な問題:特権IDの利用目的や権限範囲、利用対象者が明確に規定されていないケースが多く、過剰な権限付与や不適切な利用を許容してしまう

CyberArk × ZEINによる解決 ①

対策:システム基盤を導入する前に、規定レベルで再整理を行う

既存の規程を確認した上で、規定の過不足を確認し、実運用を考慮した規程に改訂する

- 特権IDの利用範囲、管理手順、権限内容について現状を調査する

- 特権IDの運用ポリシーを明確化し、文書化する

結果:全社的なポリシーをベースとした運用・管理が行えるため、統制力が向上しリスク低減につながる

- 特権IDの運用が組織全体で統一され、誤操作や過剰権限を防止

- 権限範囲が明確化され、不正利用やリスク発生ポイントが排除

- 今後、新規にシステムを導入する際に、設計段階から運用を見据えたID・権限の設計ができる

よくある課題 ②

課題:特権IDが乱用

- 各システム管理者に特権IDの管理が移譲されているが適切に管理されていない

- 権限が拡散し、利用状況の追跡や可視化が困難になっている

- アカウント共有による利用責任の所在が不明になっている

構造的な問題:特権IDの管理が分散していることで利用状況の追跡が難しく、一元的な可視性が欠如している。このため、内部統制が弱まり、不正行為やセキュリティ違反が発生するリスクが高まる

CyberArk × ZEINによる解決 ②

対策:特権IDの可視化と監視

可視化、配信、適用、統制を一つの運用として回せる状態をつくる

- Password Vaultで特権IDを一元管理

- Privileged Session Managerで操作履歴を記録・リアルタイム監視

- 異常行動の自動検知と把握を実現

結果:特権IDの可視性・利用の透明性の向上

- 権限乱用や不正行為の防止

- 操作ログによる監査体制強化

- 内部統制が向上し、セキュリティリスクを削減

よくある課題 ③

課題:特権パスワードの手動管理による効率低下

- 特権IDのパスワード変更が手動のため、管理に時間がかかり運用効率が低下

- 手動変更には人為的ミスのリスクがあり、誤った設定がセキュリティ脅威となる

- パスワードの定期更新が十分に行われず、セキュリティリスクが増加

構造的な問題:パスワード管理が手動運用に依存しているため、変更作業が煩雑で効率が悪く、人員負担を増加させる原因となっている。また、定期的かつ統一されたポリシーでの変更が行われないため、セキュリティ脆弱性が高まり、不適切な管理がリスクにつながる。

CyberArk × ZEINによる解決 ③

対策:システムを用いたパスワード管理を行う

パスワード管理の効率的な運用を確立する

- Password Vaultですべての特権パスワードを一元管理

- 定期的なパスワード自動変更機能を利用し、更新ポリシーを統一

- 特権ID利用終了後、都度パスワードを変更する

結果:パスワード管理業務効率化とセキュリティ向上

- パスワード管理作業時間を短縮し、業務効率向上

- 自動化された定期更新でセキュリティリスクを低減

- 変更漏れが排除され、統一されたポリシーでのパスワード管理が実現

よくある課題 ④

課題:特権IDの棚卸や監査が行われていない

- 特権IDの利用状況が定期的に確認されておらず、不要なアカウントが放置されリスクが増加

- 監査プロセスが未整備のため、誰がどの特権IDを利用しているかが不明瞭

構造的な問題:特権IDの数が膨大であるにもかかわらず、ライフサイクル管理の仕組みが整備されていないため、不要なアカウントの識別や削除に人的リソースが逼迫している。また、権限範囲や特権IDの利用履歴が記録・追跡されていないため、問題発生時に迅速で効果的な対処ができない。

CyberArk × ZEINによる解決 ④

対策:プロセスの整備とシステムによる自動化を行う

- ZEINが、棚卸プロセスや監査体制の設計を行うことで、適切な管理を実現

- CyberArkを導入することで、アカウントの検出や削除などのIDライフサイクルを自動化する

結果:運用負荷を抑えながら、監査対応と継続改善まで回せる

- 特権IDの棚卸や監査の手順が定期化され、運用可視性が向上する

- 膨大な特権IDの把握と管理の負担を軽減する

- IDライフサイクルを自動化することで、不要な特権IDを迅速に削除し、セキュリティリスクを低減する

- ログ記録・エビデンス管理の強化により、監査対応力を向上

5. ユースケース:CyberArkが機能する具体的なシーン

ユースケース1:社内IT担当者による特権アカウントの集中管理

IT管理者がCyberArkを使用し、特権アカウントのパスワードをPassword Vaultで自動ローテーション管理。承認ワークフロー機能によるアクセス権限を適切に付与し、不正利用を防止。

ユースケース2:外部ベンダーの特権セッション監視

外部ベンダーが機密システムへアクセスする際、CyberArkのSession Managerを利用し、リアルタイムで操作を監視・記録。不審な操作が検知された場合、即座にアラートを出し是正対応を実施。セキュリティを強化しつつ、安全な委託作業を維持。

ユースケース3:開発チームの特権権限管理

開発チームの特権アクセス権限を必要な範囲のみに限定。操作履歴は自動記録され、問題発生時に迅速な原因究明が可能。開発フェーズの段階から設定変更やデータ抽出を安全かつ効率的に行える環境を実現。

ユースケース4:監査部門による迅速なレポート作成

監査担当者がCyberArkを活用し、特権アカウントのアクセス・操作履歴を自動抽出し、規制対応や内部統制の監査証跡として利用。プロセスが効率化され、正確なレポート作成が可能でコンプライアンス準拠を強化。

6. CyberArkの機能群:セキュアな特権ID管理基盤の構成要素

次の機能は、特権ID管理を実現する主要な機能群になります。管理対象の範囲に応じて機能を構成することで、運用ポリシーに沿った管理基盤を構成できます。

Privielged Access Security(PAS):

特権ID管理の中核機能

- Password Vaultによるパスワードの安全な保管と自動ローテーション

- Discoveryによる特権アカウントの検出、使用状況の監査機能

- 特権アカウントへのアクセス認証・承認ポリシー設定

Privileged Session Manager (PSM):

特権セッションの監視と制御

- アクセスセッションのリアルタイムモニタリング

- セッション操作を記録し、追跡可能な証跡の保存

- 不審な操作時のセッションの一時停止や強制的なセッション終了

Endpoint Privilege Manager (EPM):

エンドポイントの特権管理

- ローカル管理者権限のはく奪、一時的な特権付与による最小特権の原則の徹底

- ブロックルールやホワイトリスト機能を使用することで、信頼されないアプリケーションの実行を防止

CyberArk Identity:

IDの統合アクセス管理

- シングルサインオン(SSO)機能の提供。

- 多要素認証(MFA)によるログインセキュリティの強化。

- ユーザーライフサイクル管理の簡素化。

Remote Access:

外部からの安全なアクセス経路

- 外部ユーザーが事前承認済みのアプリ・サービスへのアクセスを安全に実現

- VPNを使用せず外部のリモートユーザーが社内環境へセキュアにアクセス

- リモートアクセスの簡易化とセキュリティの統合管理

Cloud Entitlements Manager (CEM):

クラウド環境の権限管理

- AWS、Azure、Google Cloud間の権限管理を最適化

- アクセスの実際の利用状況を可視化して過剰権限を除去

Threat Analytics:

特権利用における脅威検出

- 機械学習を活用した動作履歴の監視と分析による異常行動検出

- リアルタイム通知と必要な是正措置の提言

7. 導入ステップ:

アセスメント → 構想策定 → 初期導入 → 展開・定着化 → 高度化

特権ID管理の実現は、CyberArkを導入して終わるものではありません。実現において重要なのは、全社的な規程を定め既存のシステムや特権IDの利用者への展開し、業務変革を行うことです。

アセスメント

STEP 1

- 現状の特権アカウントとアクセス経路を可視化し、リスクを総合的に評価する

- セキュリティ運用のギャップを特定し、改善の優先順位を明確化する

- 内部規定や法規制を精査し、遵守すべき基準を整理・文書化する

- システム依存関係を調査し、影響範囲を全体的に把握する

構想策定

STEP 2

- 目指すべき将来像の検討し、特権ID管理のゴールを策定する

- ロードマップとして、システムの導入と運用定着までを段階的なステップとして整理する

- 目指すべき将来像に対して、導入するシステムの製品・導入ベンダーを決定する

- 展開計画として、初期導入範囲、対象システム、周知・教育計画を具体化する

初期導入

STEP 3

- 要件・設計に基づき、CyberArkの環境構築を行う

- 初期導入対象の特権IDを登録し、利用者との紐づけを行う

- 不要なID・権限の無効化・削除を行う

展開・定着化

STEP 4

- ロードマップに沿って、管理対象となる対象システム・特権範囲の拡大を行う

- 運用体制を構築し、IDライフサイクル管理や棚卸運用を開始する

- 導入成果を評価し、ポリシーや設定を適宜修正・最適化

外部システムとの統合による高度化

STEP 5

- 外部システムとの統合を行い、セキュアな機能の強化を行う

- SIEM連携:Splunkとの統合により、CyberArkのログを連携し、リアルタイムな脅威分析とデータ可視化を強化

- チケット連携:ServiceNowとの統合により、特権アクセス申請や承認プロセスをServiceNowで管理し、運用効率を向上

8. ZEINの強み

ZEINは、CyberArkの導入に留まらず、特権ID管理のあるべき姿を定め、全社的なポリシーの策定から運用の定着化までを伴走します。特権IDに関する広い知見とCyberArkの導入実績を活かし、企業全体で機能する基盤の実現を支援します。

◾️ 特権ID管理実現までの推進力

製品導入ベンダーとして、単なる設計・構築を行うのではなく、社内外の調整や想定される課題への事前のアプローチなど、構想策定から初期導入、定着化まで、クライアントに伴走支援します。

◾️構想策定における確かなコンサルティング力

企業の現状調査から課題を抽出し、目指すべき将来像を設計します。また、豊富な導入経験に基づく実行性の高い計画を策定します。

◾️豊富なシステム運用経験とCyberArkの導入実績

特権IDは、HWからアプリケーションに至るまで、さまざまなレイヤーに存在しています。

ZEINが持つ豊富なシステム運用経験とCyberArkの導入実績から、各特権ID利用者のユースケースを想定した業務を設計します。

◾️システム導入後の運用サポート

CyberArk導入後、自社に運用体制がない場合でも、ZEINの運用チームが日常的な運用保守作業、監視までインシデント対応まで包括した運用サービスを提供します。

◾️他プロダクトとの連携

Microsoft 365、ServiceNowなど、ZEINが扱う他ソリューションと組み合わせた「全体構造」でご提案できます。

特権ID管理の実現やCyberArkの導入について、まずはお気軽にご相談ください。

関連記事

FAQ

- 特権ID管理とは何ですか?特権IDを管理するメリットは何ですか?

-

特権ID管理とは、システムやネットワークへの管理者権限を持つアカウント(特権アカウント)を適切に管理し、アクセス制御、監視、保護を行うことです。特権IDは通常のユーザーよりも多くの操作権限を持つため、セキュリティ上の重大なリスクが伴います。

また、特権IDを管理する主なメリットとして、「セキュリティ強化」、「コンプライアンス対応」、「運用効率化」、「インシデント対応速度の向上」が挙げられます。

- 特権ID管理を実現する上で、まず最初に取り組むべきことは何ですか?

-

特権ID管理を実現する上での最初のステップは、現状の特権アカウント利用状況を徹底的に洗い出し、リスクと課題を明確化することです。

特権アカウントの使用目的、権限範囲、利用頻度を把握し、不正利用やセキュリティ上の脆弱性を特定することが重要です。その上で、解決すべき優先課題を定め、導入する管理ツールや運用方針を設計する基盤を構築します。

- CyberArkを導入することで特権ID管理を実現できますか?

-

いいえ。CyberArkは特権ID管理を強化する強力なツールですが、システムの導入だけでは十分とは言えません。実効性を高めるには、明確な運用ポリシーの策定や特権アカウントの利用ルールの徹底、さらに管理者や利用者への適切な教育が不可欠です。

また、定期的な監視、レビュー、改善も必要であり、これらの運用体制が整備されなければ導入の効果は限定的です。

- CyberArk導入後の運用を成功させるポイントは何ですか?

-

CyberArkの導入後は特権ID利用者に適切な教育を施し、特権IDの利用ルールを徹底周知することが重要です。特に、管理者とエンドユーザーそれぞれに合ったトレーニングを行い、適切にシステムを運用する体制を確立します。また、導入後も定期的な棚卸を実施し、CyberArkの活用状況を改善するPDCAサイクルを回すことが成功の鍵となります。