Tanium

Taniumの「モジュール」は何を選べば正解?投資対効果を最大化するスモールスタートの勘所

- スモールスタート

- 投資計画

- 導入準備

- 目次

1. はじめに:多機能なTanium、導入前の「よくある迷い」

現代の企業IT環境において、エンドポイント管理とセキュリティの統合プラットフォームとしてTaniumは非常に高い評価を得ています。数万台規模の端末に対してリアルタイムな可視化と制御を可能にする独自のアーキテクチャは、多くのエンタープライズ企業で標準的な管理基盤として採用されつつあります。

しかし、導入を検討するIT企画担当者や購買担当者、プロジェクトリーダーの多くが直面する課題があります。

それは、「自社の要件に対してどのモジュールを選定すべきか」という迷いです。

Taniumには多様なモジュールが用意されており、それぞれがエンドポイント保護や運用管理において強力な機能を備えています。選択肢が豊富であるがゆえに、自社にとって優先すべき機能が見えにくくなる傾向があります。

ベンダーからの提案では、包括的なセキュリティ対策や管理ツールの完全な統合を実現するために、多くの機能を含んだパッケージ構成が推奨されるケースが少なくありません。しかし、IT投資の予算には限りがあり、厳格な費用対効果が求められる昨今において、自社の運用体制に見合わない過剰な投資は避けなければなりません。

本コラムでは、Tanium導入においてライセンスコストの最適化を図りつつ、運用を確実に定着させるためのスモールスタートの勘所について、コンサルティングの実務視点から解説します。

2. 現状の誤解:Taniumははじめから「全モジュール」で始めるべきか?

「とりあえず全モジュール」が招くよくある失敗

Taniumのプラットフォームとしての真髄は、複数に分断されていたIT管理ツールやセキュリティツールを単一のエージェントに統合できる点にあります。

そのため、導入を検討する企業の多くは、最初からすべての機能が揃った構成で一斉に展開し、短期間でセキュリティレベルの向上とツール集約を実現しようと計画します。

しかし、機能の網羅性を優先した一斉導入は、運用フェーズにおいて高い失敗リスクを伴います。高度な自動化機能や詳細なポリシー制御機能が備わっていても、それらを運用する現場のプロセスや人員のスキルが追いつかなければ、結果的にごく一部の基本的な機能しか利用されない状態に陥ります。

高額なライセンス費用を投資したにもかかわらず、実態としては従来の資産管理ソフトやアンチウイルスソフトと同程度の使い方しかされていないケースは珍しくありません。

これはIT投資として極めて非効率です。導入判断において重要なのは、「機能がどれだけ豊富か」ではなく、「自社の現在の運用体制でそれらの機能を日常業務として回せるか」という視点です。

3. 原因分析:高度なセキュリティ機能が現場で定着しない理由

では、なぜ強力な機能を持つプラットフォームが現場で機能不全に陥るのでしょうか。そこには、企業が抱えるIT資産管理の構造的な課題が存在します。

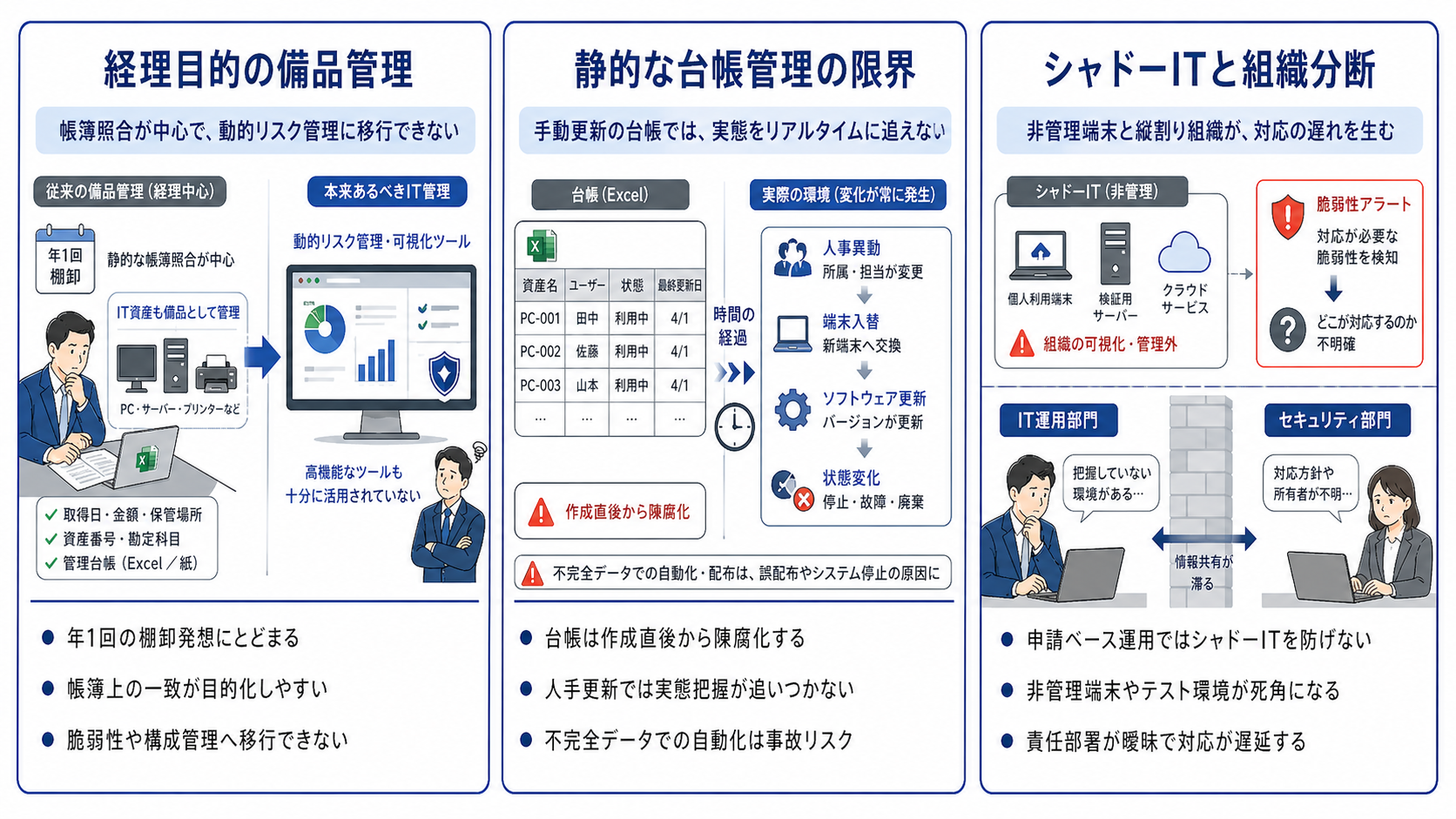

経理目的の備品管理という意識の抜け漏れ

根本的な背景として、企業におけるIT資産の捉え方が旧態依然としている点が挙げられます。多くの組織において、IT資産管理は年に一度実施される経理目的の棚卸作業として認識されています。PCやサーバーを机や椅子と同じ固定資産として扱い、帳簿上の数字と現物が一致していればよしとする運用方針です。

この運用方針のまま高度な管理ツールを導入しても、現場の目的が経理上の照合に留まっている限り、ツールは本来の性能を発揮できません。

ソフトウェアの構成や脆弱性の状態といった動的なリスクを管理する体制へ移行しない限り、高度なモジュールは宝の持ち腐れならぬ、単なるオーバースペックなツールとして形骸化してしまいます。

静的な台帳ベース管理の限界

実務レベルの阻害要因として、Excel等を用いた手動更新型の台帳管理から抜け出せていない問題があります。静的な台帳は、作成したその瞬間から情報の陳腐化が始まります。社員の異動、端末の故障交換、日々のソフトウェアアップデートなど、環境が絶えず変化する中で、人手による更新作業でリアルタイムに実態を把握することは不可能です。

どこにどのような状態の端末が存在するのか正確に把握できていない不完全なデータを基に、高度なソフトウェア配布や構成変更の自動化モジュールを稼働させれば、業務システムの停止など予期せぬインシデントを引き起こすリスクがあります。

シャドーITの放置と組織間の分断

さらに、現場からの利用申請に依存した管理体制も課題です。申請ベースの運用では、意図的な隠蔽や申請漏れによって生じる非管理端末、すなわちシャドーITを防ぐことができません。テスト用に構築されたサーバーや無許可でネットワークに接続されたデバイスは、セキュリティの死角となります

加えて、IT部門はインフラの安定稼働に注力し、セキュリティ部門は脅威の監視に特化するという組織の縦割り構造も壁になります。脆弱性が発見されても、その端末を管理する責任部署が明確でなければ対応が遅延します。こうした運用現場の課題と組織構造の分断を放置したまま新ツールを導入しても、実効性のある運用は期待できません。

4. 解決アプローチ:サイバーハイジーンの基礎から始めるスモールスタート

Taniumの選定において確実な投資対効果を得るための鉄則は、IT環境の衛生管理、いわゆるサイバーハイジーンの確立に直結する基礎的なモジュールから着手することです。具体的には、Tanium Discover、Asset、Comply、Patch、Deployという、エンドポイントのリスク管理基盤を構成する機能群に絞り込むアプローチを推奨します。

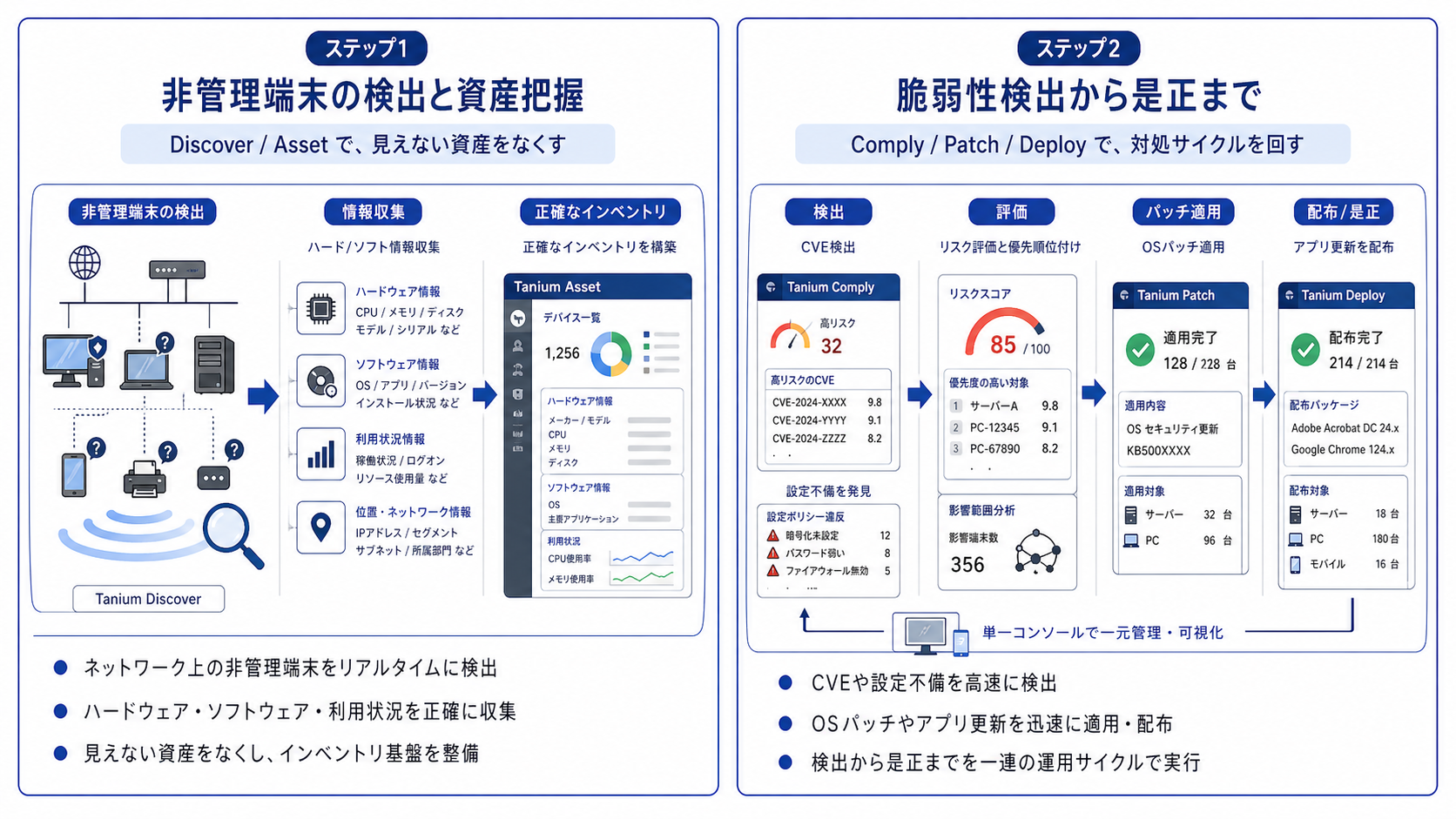

ステップ1:非管理端末の検出と管理資産の正確な把握(Discover / Asset)

リスク管理を機能させるための第一歩は、ネットワーク上に実在するすべての端末を網羅的に可視化することです。

Tanium Discoverを活用することで、社内ネットワークに接続された非管理端末をリアルタイムに検出できます。これにより、台帳に記載されていないシャドーITの存在を特定します。

その上で、Tanium Assetを用いて管理対象端末のハードウェア情報、インストールされているソフトウェア、リソースの使用状況などを正確に収集します。この2つの機能を組み合わせることで、見えない資産をなくし、正確なインベントリ基盤を構築します。

ステップ2:脆弱性の検出から是正までのサイクル構築(Comply / Patch / Deploy)

端末の正確な状態を把握した後は、そこに潜むリスクを評価し、迅速に排除する運用サイクルへと移行します。ここで中心となるのがTanium Complyです。このモジュールにより、各エンドポイントのOSやアプリケーションに存在する脆弱性(CVE)や、企業のセキュリティポリシーに違反する設定項目を高速で検出します。

検出された脆弱性に対しては、Tanium Patchを用いてOSのセキュリティパッチを迅速に適用し、サードパーティ製アプリケーションの更新や修正プログラムの配布が必要な場合はTanium Deployを活用して対処します。対象を特定し、リスクを評価し、修正プログラムを配信するという一連の流れを単一のコンソールで完結させることが、サイバーハイジーンの根幹となります。

初期段階でこれらの機能に限定して導入を進めることは、無駄なライセンス費用を抑制するだけでなく、最も優先度の高いセキュリティ改善(可視化と脆弱性対応)にリソースを集中できるため、早期に明確な導入効果を得ることができます。

5. 将来的なEnforceやProvisionへの拡張シナリオ

サイバーハイジーンの基盤が整い、IT部門とセキュリティ部門による連携プロセスが実務として定着し始めた段階で、初めて運用高度化に向けたモジュールの拡張を検討します。スモールスタートを切ることで、現場の習熟度や組織の成熟度に合わせてツール集約を段階的に進めることが可能です。

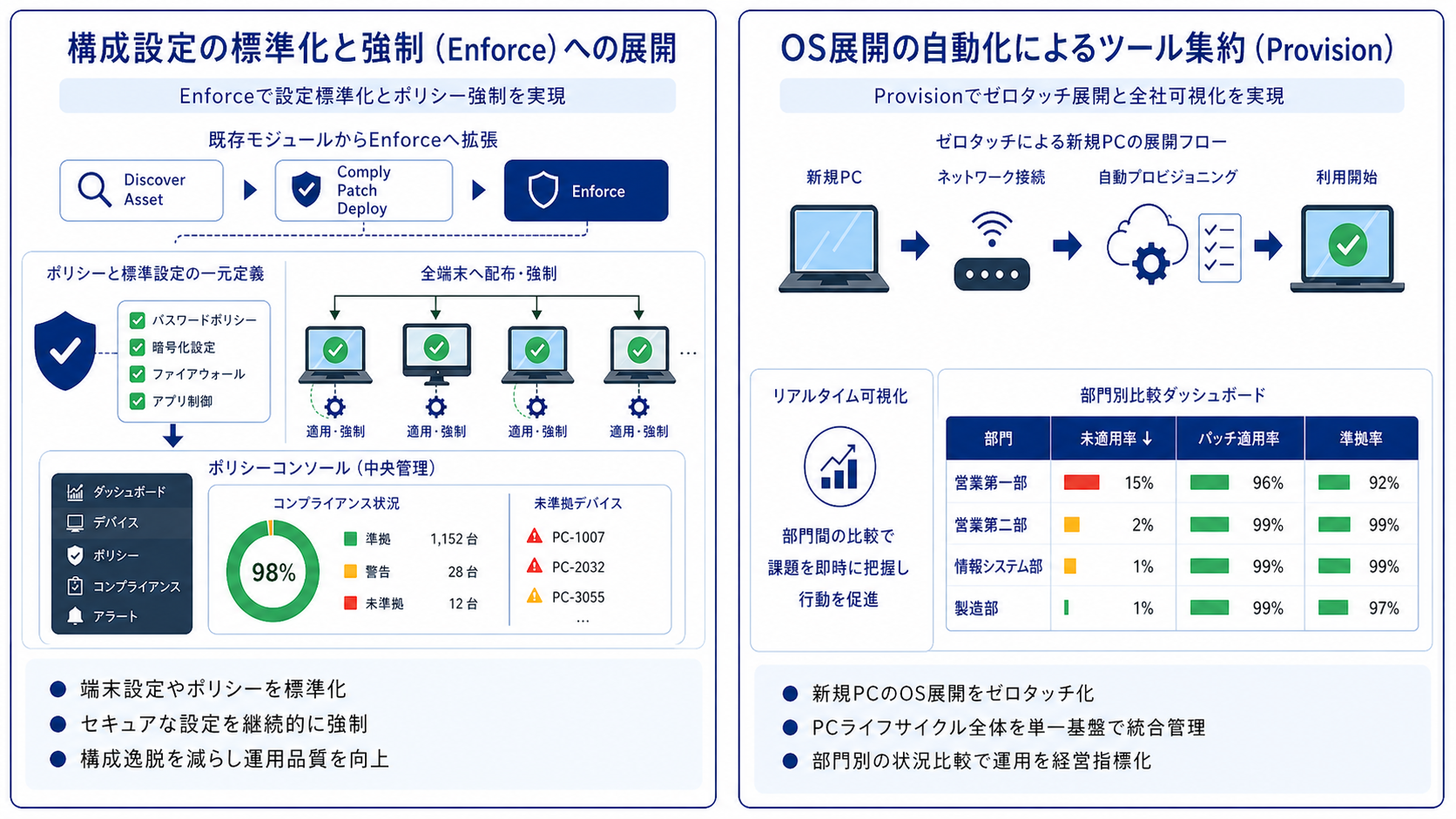

構成設定の標準化と強制(Enforce)への展開

さらなる運用効率化のフェーズとして、Tanium Provisionの導入が視野に入ります。これはOSのベアメタルプロビジョニング、つまり新規PCのキッティング業務を担う機能です。

従来、新入社員のPCセットアップやOSのマスターイメージ管理には、専用の展開ツールと多大な手作業が必要でした。

Provisionを利用することで、ネットワーク経由でゼロタッチに近いOS展開が可能になります。ここまで拡張が進むと、資産の発見・把握(Discover / Asset)、脆弱性管理(Comply / Patch / Deploy)、ポリシー制御(Enforce)、そして初期構築(Provision)に至るまで、PCのライフサイクル全体をTanium単一のプラットフォームで統合管理できるようになります。これが運用コストの劇的な削減をもたらす真のツール集約の姿です。

OS展開の自動化によるツール集約(Provision)

さらに効果的なのは、各事業部門の状況を並べて可視化することです。

「営業第一部のアップデート未適用率は15%ですが、第二部はわずか2%です」

このように他部署と比較できる形で数字を見せられると、現場の責任者の顔色が変わります。情シスからの面倒なお願いではなく、「自分たちが管理すべき経営指標の一つ」として捉え始める瞬間です。

ここには、バラバラのツールではなく、単一のプラットフォームで全社の状況をリアルタイムに見渡せる仕組みが不可欠になります。

6. 構造策定から運用まで:ZEINが提供する「あるべき姿」からのワンストップ支援

高機能なプラットフォームを成功に導くためには、自社の運用成熟度に合わせた段階的な導入ロードマップの設計が不可欠です。

ZEINでは、単なるツールの導入作業にとどまらず、IT資産管理やセキュリティ運用の「あるべき姿」を構想する最上流のフェーズからお客様を支援します。

「Taniumありき」ではない製品選定と構想策定

課題解決の手段が、最初からTaniumであるとは限りません。ZEINは特定のベンダーに依存しないコンサルティングファームとして、お客様の現状の課題と目指す姿(To-Be)を深く分析し、客観的な視点から最適なプロダクト選定に伴走します。

検討の結果としてTaniumが最適解であると判断した場合においても、ベンダー主導の「フルモジュール一斉導入」を前提とするのではなく、確実な投資対効果を得るためのスモールスタートのロードマップを描きます。優先すべきサイバーハイジーンの確立から着手し、組織の成長に合わせて段階的に機能を拡張していく現実的な計画を策定します。

プロセスの再構築から運用定着までのワンストップ支援

優れたツールを導入しても、それを回す業務プロセスが存在しなければすぐに形骸化してしまいます。ZEINの最大の強みは、IT部門とセキュリティ部門の壁を越えた業務プロセスの再設計と、導入後の運用定着までをワンストップで支援できる点にあります。

たとえば、TaniumとServiceNowなどのITSM(ITサービスマネジメント)ツールを連携させる高度な運用設計も支援可能です。Taniumが検知した脆弱性情報をServiceNowに自動連携し、対応タスクの自動起票から担当者へのアサイン、承認ワークフローの実行指示に至るまで、プロセス全体を自動化・一元管理する仕組みを構築します。これにより、現場の運用負荷を劇的に下げながら、実効性の高い「動的なリスク管理体制」を組織に根付かせることができます。

7. 結論:自社の運用成熟度に合わせた段階的なアプローチがDXの鍵

現代の企業ITにおける資産管理の目的は、精緻な備品リストを作成し経理上の数字を合わせることではありません。組織のIT環境に潜むリスクを正確に把握し、それを継続的に最小化することです。正確な資産情報の把握と迅速な脆弱性対応という基本動作こそが、企業をサイバー脅威から守るための大前提となります。

Taniumは非常に優れたプラットフォームですが、自社の運用体制やリソースを直視せず、多機能さに惹かれて一斉導入を目指すアプローチは推奨できません。まずは非管理端末の検出と脆弱性の可視化・是正という最も優先度の高い領域から着手し、静的なリスト管理から脱却して動的にリスクをコントロールする体制へ確実に移行することが重要です。それが、実効性の高いIT投資を実現する唯一の道です。

IT資産管理の高度化やエンドポイントセキュリティの強化に向けて、「何から手をつけるべきか」「自社に最適なツールは本当にTaniumなのか」と迷われている方は、ぜひ一度ZEINにご相談ください。

ツール導入を前提とするのではなく、貴社にとって真に必要な「あるべき姿」の構想策定から、フラットな視点での製品選定、段階的な導入ロードマップの設計、そして確実な運用定着まで、ワンストップで最適なアプローチをご提案いたします。