Tanium

Tanium導入後に陥る「脆弱性見つかりすぎ問題」とアラート疲れの処方箋

- 脆弱性

- 運用改善

- 運用定着

- 目次

1. はじめに:Tanium導入後に直面する脆弱性見つかりすぎ問題

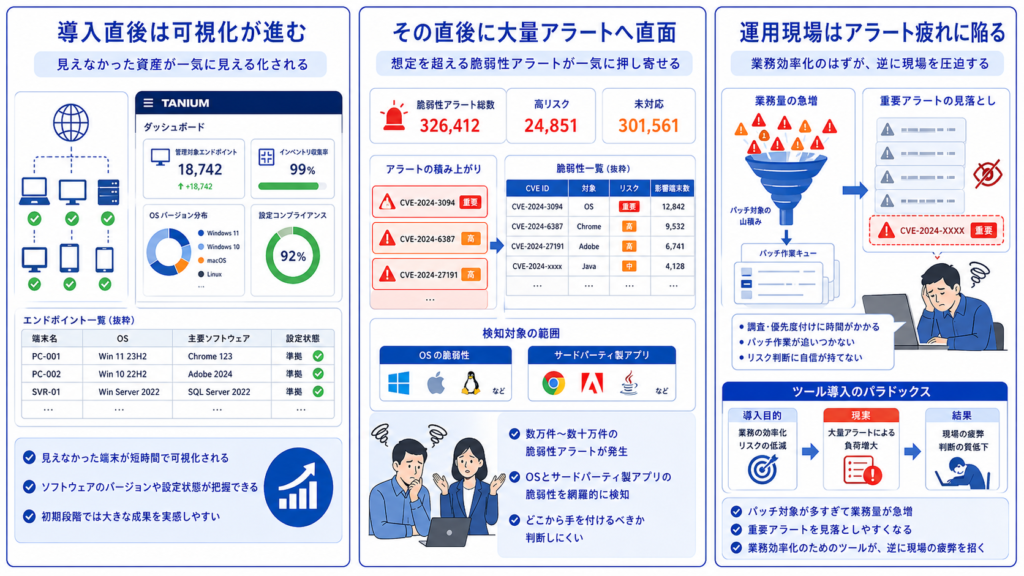

ITインフラの可視化と制御を目的としてTaniumを導入した企業の多くは、初期段階で大きな成果を実感します。これまで見えていなかった社内の端末が数分で可視化され、各端末にインストールされているソフトウェアのバージョンや設定状態が手に取るようにわかるようになります。

しかし、この「見えなかったものが見えるようになる」という感動の直後、運用現場は新たな悩みに直面することになります。それが、管理画面を埋め尽くす数万件から数十万件にも及ぶ脆弱性アラートの山です。

高機能なツールは、OSやサードパーティ製アプリケーションに潜む脆弱性を余すことなく検知します。情報システム部門やセキュリティ担当者は、日々報告される膨大な脆弱性のリストを前に、どこから手をつければよいのか途方に暮れてしまうケースが少なくありません。

結果として、パッチを当てるべき対象が多すぎて業務量が爆発的に増加し、重要なセキュリティアラートを見落としてしまう「アラート疲れ」に陥ります。業務効率化のために導入したはずのツールが、皮肉にも現場の疲弊を招いてしまうというパラドックスが起きてしまうのです。

2. 現状の誤解:すべての深刻な脆弱性に対処しなければならない

アラート疲れに陥る現場を観察すると、ひとつの共通した運用方針が見えてきます。それは、発見された脆弱性に対して、公開されている深刻度スコアが高いものから順番に、すべて対処しようとする真面目すぎるアプローチです。

IT部門の担当者はシステムの安全を守る責任感から、スコアが「緊急」や「高」と判定された脆弱性はすべて危険であり、速やかにパッチを適用しなければならないと考えがちです。そのため、検知されたリストを上から順に潰していく運用を試みます。

しかし、この網羅的なアプローチを持続することは現実的ではないことがほとんどです。パッチの適用には、事前の動作検証、業務部門への再起動の案内、適用後のトラブル対応など、多くの調整業務が伴います。毎日のように新たな脆弱性が報告される現代において、スコアが高いという理由だけで全件対応を目指せば、IT部門のパッチ適用業務はすぐに限界を迎えます。

脆弱性管理において、すべてをゼロにしようとする考え方自体を見直し、運用リソースや業務への影響度を考慮した現実的なラインを探る必要があります。

3. 原因分析:CVSSスコアへの依存が運用のパンクを招く

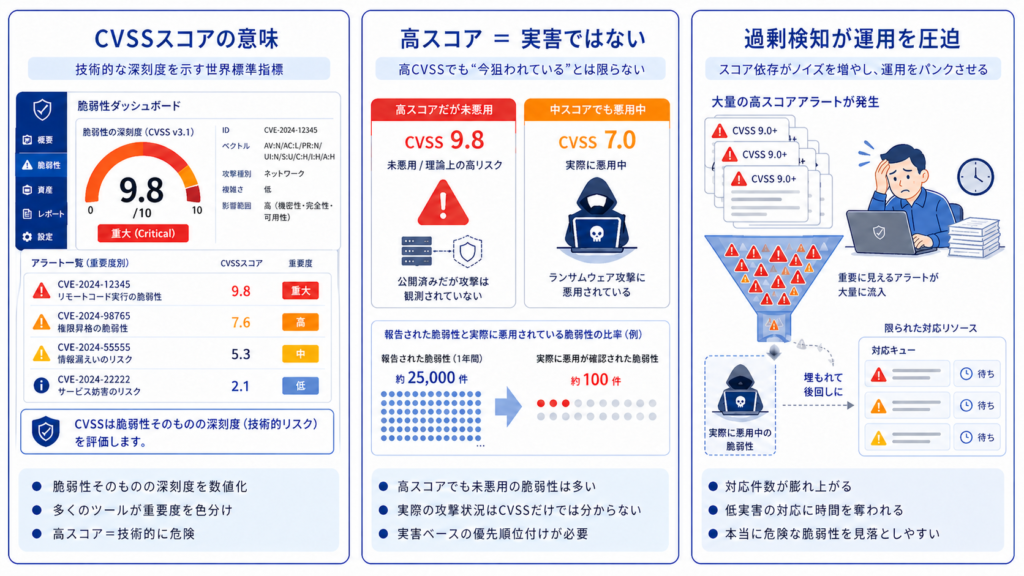

では、なぜこれほどまでに「対応すべき脆弱性」が膨れ上がってしまうのでしょうか。その根本的な原因は、脆弱性の評価をCVSS(共通脆弱性評価システム)のスコアのみに依存している点にあります。

CVSSスコアが示す意味と現実の乖離

CVSSは、脆弱性そのものの技術的な深刻度を数値化した世界標準の指標です。スコアが10に近いほど、その脆弱性が悪用された場合の影響が大きく、攻撃が容易であることを意味します。多くのセキュリティツールはこのスコアに基づいてアラートの重要度を色分けします。

しかし、ここで注意すべき重要な事実があります。CVSSのスコアが高いことと、その脆弱性が「いま実際に攻撃者に狙われているか」はイコールではないということです。

セキュリティ業界の調査によれば、毎年数万件の新しい脆弱性が報告されていますが、実際にサイバー攻撃のツールキットに組み込まれ、悪用が確認されている脆弱性は全体の数パーセントに過ぎません。

過剰検知というノイズの発生

つまり、CVSSスコアが9や10の「緊急」であっても、世界中でまだ一度も攻撃に使われていない理論上の脆弱性が多数含まれています。一方で、CVSSスコアが7程度の中程度の脆弱性であっても、現在進行形でランサムウェアの侵入経路として悪用されていれば、自社にとっての本当の脅威度は後者の方がはるかに高くなります。

スコアだけを基準にアラートを処理しようとすると、実際には攻撃される可能性の低い脆弱性への対応に多大な時間を奪われることになります。これこそが過剰検知と呼ばれるノイズであり、運用担当者のリソースを枯渇させる最大の要因です。

4. 解決アプローチ:現実の脅威に基づいた優先順位付け

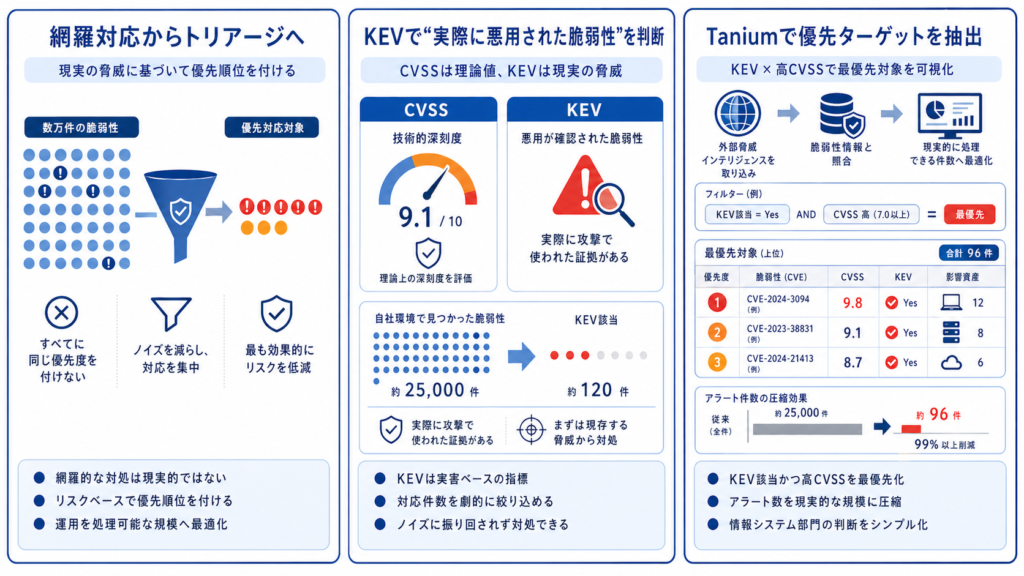

この運用のパンクから抜け出すための処方箋は、網羅的な対処を諦め、リスクベースの優先順位付け、すなわちトリアージへと運用方針を切り替えることです。

その際、評価の基準として取り入れるべき強力な指標があります。

KEVカタログを活用した現実的な脅威判断

米国サイバーセキュリティ・インフラストラクチャセキュリティ庁(CISA)が公開しているKEV(悪用が確認された脆弱性)カタログというリストがあります。これは、過去から現在に至るまで、実際にサイバー攻撃で悪用された証拠がある脆弱性だけを集めたデータベースです。

CVSSが「もし攻撃されたらどれくらい危険か」という理論値であるのに対し、KEVは「現実に攻撃者が使っている」という事実に基づいています。

自社の環境で発見された数万件の脆弱性のうち、このKEVカタログに登録されているものだけに絞り込むと、対応すべき件数は劇的に減少します。まずはこの現存する脅威から確実に対処するという方針を立てることで、ノイズに振り回されることなく、最も効果的にリスクを低減することが可能になります。

Taniumにおける脅威インテリジェンス情報の収集

Taniumでは、こうしたKEVカタログなどの外部の脅威インテリジェンス情報を取り込み、ダッシュボード上で脆弱性情報と照らし合わせることが可能です。

「CVSSスコアが緊急のもの」を探すのではなく、「KEVに該当しており、かつCVSSスコアが高いもの」を最優先の対処ターゲットとして抽出する。このシンプルなフィルターを運用ルールに組み込むだけで、情報システム部門が抱えるアラートの数は現実的に処理可能な規模にまで最適化されます。

5. 実務への適用イメージ:KEVと資産の重要度を掛け合わせた運用

実際の運用現場において、より精度の高いトリアージを実現するためには、脅威の情報(KEV)にもうひとつの軸を掛け合わせる必要があります。それが、脆弱性が存在する端末自身のビジネス上の重要度です。

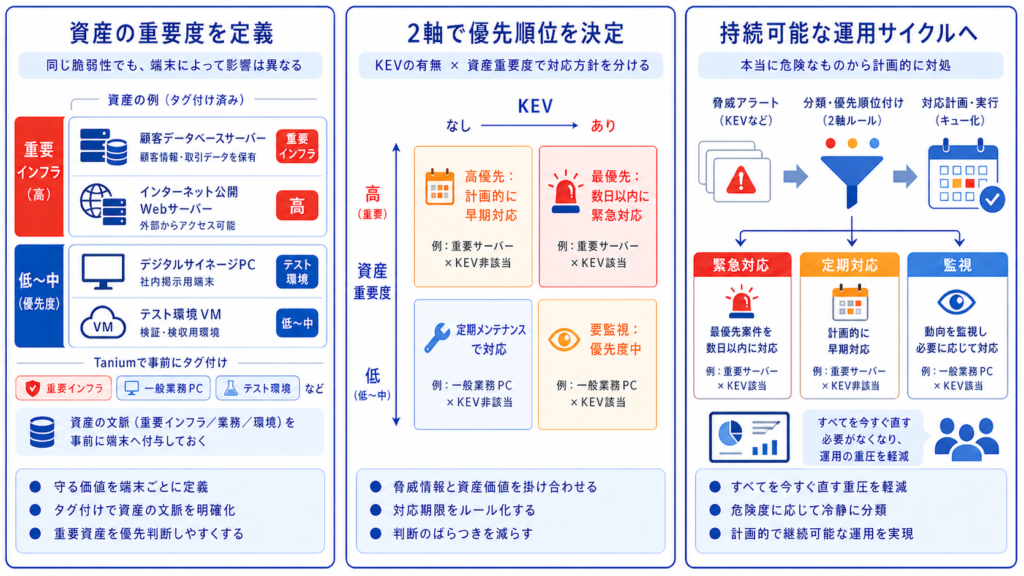

守るべき資産の価値を定義する

同じ脆弱性であっても、それがどの端末に存在するかによって企業が受けるダメージは全く異なります。

たとえば、顧客の個人情報が保存されているデータベースサーバーや、インターネットに直接公開されているWebサーバーは、極めて重要度が高いIT資産です。一方で、社内ネットワークから隔離されたデジタルサイネージ用のPCや、テスト環境の仮想マシンなどは、相対的に重要度が下がります。

Taniumのモジュールを活用し、端末群に対して「重要インフラ」「一般業務PC」「テスト環境」といったコンテキスト(属性情報)を事前にタグ付けしておきます。

2軸による持続可能な優先順位付けルールの構築

運用現場では、この「脆弱性の実際の脅威(KEVの有無)」と「端末の重要度」を組み合わせて運用ルールを策定します。

重要なインフラサーバーにおいてKEVに該当する脆弱性が発見された場合は、業務影響を調整してでも数日以内に緊急パッチを適用する。一般業務PCでKEVに該当しない脆弱性であれば、次回の定期メンテナンス月にまとめて適用する。このように、明確な基準に基づく対応期日を設定します。

このルールが確立されることで、運用担当者は「すべてをすぐに直さなければ」という重圧から解放されます。アラートの内容を冷静に分類し、本当に危険なものから計画的に対処していく持続可能な運用サイクルが回り始めるのです。

6. 導入・運用後の変化:ZEINが支援する持続可能な脆弱性管理体制

高性能なツールは、適切な運用ルールと業務プロセスが伴って初めて真価を発揮します。ZEINでは、Taniumを導入したものの運用が定着しない、あるいはアラート疲れに悩んでいるお客様に対し、業務負担を軽減しつつセキュリティレベルを向上させる運用設計を支援しています。

自社に最適な優先順位基準とプロセスの策定

ZEINのコンサルティングでは、特定のツールありきではなく、お客様のセキュリティ要件や組織体制に合わせたあるべき姿の構想からスタートします。

ツールが検知した膨大なデータをどのように処理するか、資産の重要度定義や脅威情報を活用した優先順位付けのロジックを設計し、現場で回せる日々の運用手順として落とし込みます。

また、情報システム部門とセキュリティ部門の間で発生しがちなパッチ適用の調整業務を円滑にするため、部門間の連携プロセスの再構築もサポートします。どのレベルの脆弱性であれば誰の承認で強制適用するのかといった、現場で必ず直面する課題を事前にクリアにします。

ServiceNow連携による対応タスクの自動化

さらに高度な運用改善として、ZEINではTaniumとServiceNowなどのITサービスマネジメントツールを連携させた自動化の仕組みづくりを得意としています。

Taniumで検知した脆弱性情報をServiceNowへ自動連携し、事前に定義したトリアージ基準に基づいて対応タスクを自動で起票します。優先度が高いインシデントは即座に担当者へアサインされ、承認ワークフローが自動的に実行されます。対応結果や再スキャンの状況も自動でチケットに反映されるため、手作業による進捗管理の工数を劇的に削減できます。

発見から評価、修復までのプロセス全体を一元管理することで、担当者はアラートの仕分け作業から解放され、より本質的なセキュリティ対策に専念できるようになります。

7. 結論:ツールを活かすのは自社に最適な運用プロセスの土台

Taniumという強力なプラットフォームを導入し、エンドポイントの網羅的な可視化を実現することは、サイバーセキュリティ対策において非常に大きな前進です。しかし、そこから得られる情報の解像度が高すぎるがゆえに、すべてに対処するという従来の方針のままでは、現場の対応業務は確実に破綻します。

脆弱性管理の本質は、見つかったものを片っ端から潰すことではありません。自社のビジネスにとって本当に致命的なリスクは何かを見極め、限られたリソースの中で最も効果的なポイントへ優先的に対処していくことです。そのためには、CVSSスコアへの過度な依存から脱却し、現実の脅威情報と自社の資産の重要度を掛け合わせた優先順位の仕組みが不可欠です。

ツールの性能を引き出し、アラート疲れを解消する鍵は、自社の実態に即した運用ルールの設計と、それを回すためのプロセスの構築にあります。

Taniumの運用においてアラートの多さに悩まれている方や、より実効性の高い脆弱性管理体制の構築を目指している方は、ぜひ一度ZEINにご相談ください。

単なる機能解説にとどまらない、現場の課題解決に直結する実践的な運用設計から定着化までを、ワンストップでサポートいたします。