Tanium

DXの土台となるはずの「セキュリティ投資」が迷走する理由

- リスク管理

- 投資計画

- 導入準備

- 目次

1. はじめに:多額のセキュリティ投資が現場で活かしきれていない背景

クラウドの活用、ハイブリッドワークの推進、新しいSaaSの導入。企業がDXを前に進めようとするとき、必ず直面する大きな壁があります。

それが「今のセキュリティ体制のままで、本当にこれを進めていいのか?」という不安です。

私たちがコンサルタントとして様々な企業のDX推進部門やIT部門にお話を伺うと、多くの方が同じ悩みを抱えています。DXを加速させるためには、まず足元のIT基盤を安全にしなければならない。そう考えて、数千万円の予算を確保し、最新のエンドポイント管理ツールやセキュリティ製品を導入する。

プロジェクトが終わった直後は、経営層もDXリーダーも「これで安心して新しい挑戦ができる」と肩をなでおろします。しかし半年後、いざツールの管理画面を開いてみると、そこには未適用のアップデートや放置された脆弱性が数万件も赤字で並んでいる。

高いお金を払って最新のテクノロジーを導入したのに、なぜ自社のIT基盤は脆いままなのでしょうか。

現場をよく観察していると、本当の理由はツールの性能不足ではありません。経営層、DX推進部門、IT運用部門、そしてセキュリティ部門が、それぞれ自分たちのミッションに忠実に動いた結果として、組織の中に「見えない壁」ができてしまっていることが最大の原因です。

社内のIT環境を常に最新で安全な状態に保つことを、最近では「サイバーハイジーン(衛生管理)」と呼びます。この衛生管理が組織の文化として定着していない限り、どれだけ素晴らしいDXの戦略を描いても、足元がぐらついてしまいます。

この記事では、DX推進リーダーやCIOが直面する「組織の壁」の正体を解き明かし、どうすればツールを本当の意味で会社に定着させ、DXを前進させることができるのかを考えていきます。

2. 「サイバーハイジーン」がバズワードで終わるDX現場の共通点

社内のIT基盤をきれいに保とうとして運用が回らなくなる企業には、分かりやすい共通点があります。実際の企業の現場でよく起きていることをいくつか挙げてみます。

2.1 ツールを導入しただけで「ガバナンスが効いた」と錯覚する

多くの企業で見かけるのは、高機能なツールを入れること自体がプロジェクトのゴールになっているケースです。

たしかに最新のツールは、社内のどこに古いOSのPCがあるか、どこに危険な状態のサーバーがあるかを一瞬で見つけてくれます。しかし、見つけた弱点を勝手に直してくれるわけではありません。

セキュリティ担当者が画面を見て「ここが危ない」と警告を発しても、実際に直す権限を持っているのはIT運用部門や事業部門です。直すためのルールや体制が整っていないままツールだけを入れると、ただ「自社がいかに危険な状態か」を可視化して終わってしまいます。

さらに現場では、問題が見えても、どこから手を付けるべきか分からず動けないことが少なくありません。何が本当に危険なのか、どれを優先して対処すべきかを判断できず、対応が止まってしまうのです。

加えて、「このサーバーは外部公開されていないから後回しでよい」といった、これまでパッチを当ててこなかった理由が再び持ち出され、結局そのまま手つかずになることもあります。

その結果、誰も本格的に手を付けられないまま、画面を閉じて見なかったことにしてしまう。こうした状況は、決して珍しいものではありません。

2.2 衛生管理が「情シスの裏方作業」として片付けられている

もう一つよくあるのが、PCやサーバーを安全な状態に保つのはIT部門の裏方作業だ、という現場の思い込みです。

自分たちが新しいビジネスを作るために使っている道具なのに、そのメンテナンスはすべて人任せ。事業部門に「自分たちの環境は自分たちできれいに保つ」という意識がない会社は、いざサイバー攻撃の兆候が出たときの初動が決定的に遅れます。

情シスだけが焦って走り回り、現場の社員は「なんか今日、システムが重いね」と他人事のように話している。こうした当事者意識のなさが、DXの足元をすくう大きな要因になります。

2.3 きれいな台帳作りに満足し、リアルタイムなリスクを見落とす

年に一度の棚卸しで、Excelの台帳と実際の数を合わせることに一生懸命になっている会社も多いです。

1000台のPCのうち、990台にパッチが当たっているから、99%の達成率だと安心しきっている。

しかし、残りの10台が外部から狙われやすい公開サーバーだったとしたらどうでしょうか。そのわずかな隙から会社全体が乗っ取られてしまいます。監査を通すためのきれいな数字作りと、本当の意味での安全性(リスク管理)を混同してしまっているのです。

DX時代に求められるのは、数ヶ月前の台帳ではなく、今この瞬間の状態を正確に把握する力です。

3. 情シスと事業部門の間で生じる「DXのスピード」と「セキュリティ」のジレンマ

新しいクラウドサービスを入れたい事業部門と、それを管理するIT部門の間では、業務の目的が異なるがゆえのすれ違いが日常的に起きています。

3.1 現場にとってセキュリティ要件が「ビジネスの足枷」に感じられる現実

事業部門のリーダーにとって何より優先すべきなのは、新しいサービスを早く立ち上げ、ビジネスを前に進めることです。

今まさにスピード勝負をしているときに「そのクラウドはセキュリティ要件を満たしていない」「システムを一度止めてアップデートしてほしい」と要請されると、事業推進のブレーキのように感じられてしまいます。

現場としては、いつ起きるか分からないリスクよりも、今、目の前のビジネスチャンスを逃すことのほうが影響が大きいと捉えがちです。決してセキュリティを軽視しているわけではなく、事業を成長させようとする責任感から、結果として対処が先延ばしにされてしまうのです。

3.2 専門用語だらけのアラートが、現場の当事者意識を薄れさせる

IT部門と事業部門の間にある、言葉の壁も深刻です。

セキュリティ担当者は「CVSSスコアが最高の緊急アラートだ」と危機感を持っています。しかし事業部門からすれば、専門用語を並べられてもピンときません。

急かされるけれど、そのままにしたら具体的に自社のビジネスにどんな被害が出るのか、ビジネスの言葉で分かりやすく説明されていないのです。結局、IT部門からの切実な要請も「また情シスが細かいルールを通達してきた」という、単なる社内手続きのハードルとして受け取られてしまいます。

3.3 アラートの常態化と、組織全体に蔓延する「通知疲労」

毎日のように「重要」という件名のメールが飛んできても、実際には何も起きない日が続く。すると、現場の危機感はどんどん薄れていきます。

IT部門側も万が一に備えてツールの設定を厳しくしすぎた結果、すぐに対応しなくてもよい通知まで現場に送ってしまうことがあります。本当に危険な1件のアラートが、日常的な99件の通知の中に埋もれてしまう。

この状態が続くと、現場は「今回もすぐには影響ないだろう」とアラートを後回しにするようになります。互いの業務への理解が不足し、コミュニケーションが形骸化してしまっている状態です。

4. ツールを入れても解決しない3つの「組織の壁」

DX推進リーダーが構想フェーズで本当に向き合うべきなのは、ツールの機能比較ではなく、社内に存在する「組織の壁」です。

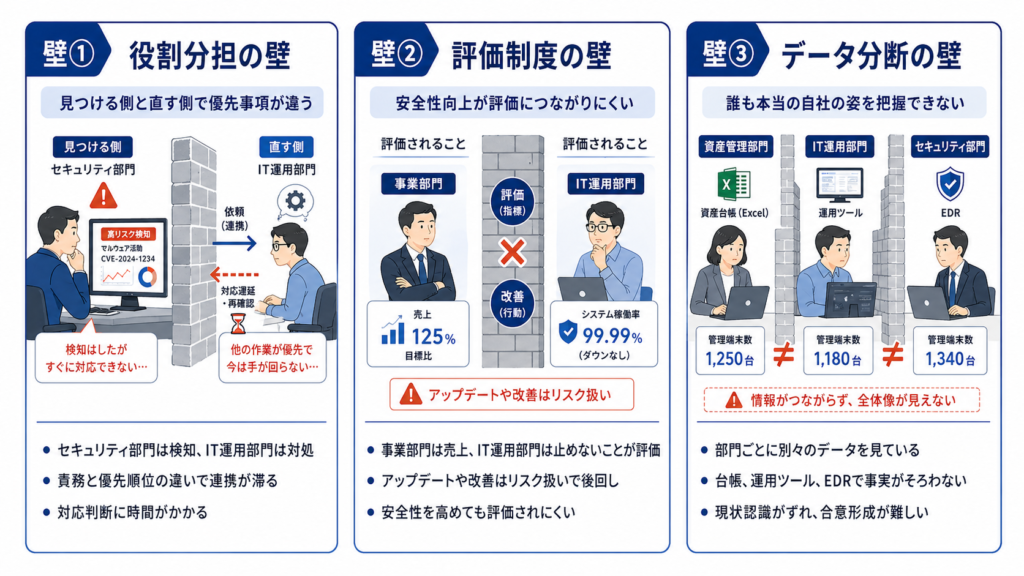

4.1 壁①:見つける役割と直す役割の違いによる連携の難しさ

一番悩ましいのが、IT部門の中にあるサイロ化です。

セキュリティチーム(SOCやCSIRT)はツールを使って脅威を見つけるのが仕事です。しかし、実際にパッチ適用や設定変更などの対処を行うのはIT運用チームです。

セキュリティチームが「危ないからすぐに直してほしい」と依頼しても、IT運用チームは「今は基幹システムの入れ替えで忙しい」「勝手に設定を変えてシステムが止まったら事業に影響が出る」と慎重になります。双方とも自分の責務を全うしようとしているからこそ、見つける側と直す側で優先事項が異なり、結果として対応に時間がかかってしまうのです。

4.2 壁②:評価制度のミスマッチ(止まらないことだけが評価される)

多くの会社では、IT環境を安全に保っているかどうかが、個人の評価にまったく反映されません。

事業部門は売上で評価され、IT運用部門は「システムを止めないこと(稼働率)」で評価されます。わざわざシステムを止めてまでアップデートを行うことは、彼らにとってトラブルを引き起こすリスクの高い行為です。

評価に直結しない、あるいはリスクを伴う作業に対して現場が消極的になるのは、組織として自然な反応と言えます。

4.3 壁③:サイロ化したデータ(誰も「本当の自社の姿」を知らない)

そして決定的なのが、各部門が「別々のデータ」を見ていることです。

資産管理チームは数ヶ月前のExcel台帳を見ています。IT運用チームは運用管理ツールの画面を見ています。セキュリティチームはEDRの画面を見ています。

それぞれが違うデータを見ているため、「社内にWindowsサーバーは何台あるか?」という単純な質問にすら、誰も正確に答えられません。前提となる事実がズレている状態では、合意形成など極めて困難です。

5. 壁を壊す処方箋:DXリーダーが主導する「同じデータを見る」仕組みづくり

では、この分断された組織の壁をどうやって壊し、サイバーハイジーンを定着させればいいのでしょうか。私たちが現場に入って最初にお手伝いするのは、感情的なすれ違いをやめて「同じ事実のデータ」を共有することです。

5.1 主観的な「危ない」を捨て、ダッシュボードの事実で語る

「危ないからすぐに対処してください」という主観的なお願いは今日からやめるべきです。代わりに、リアルタイムな状態を客観的な数字で見せます。

「この状態を放置すると、平均して〇時間以内に外部から侵入されるリスクがあります」

「現在、社内で〇台のサーバーが、世界中で実際に攻撃に使われている状態のままです」

このように具体的な事実をダッシュボードで突きつけられると、事業部門のリーダーの受け止め方は大きく変わります。

5.2 他部署との比較で、現場責任者に「経営課題」として認識させる

さらに効果的なのは、各事業部門の状況を並べて可視化することです。

「営業第一部のアップデート未適用率は15%ですが、第二部はわずか2%です」

このように他部署と比較できる形で数字を見せられると、現場の責任者の顔色が変わります。情シスからの面倒なお願いではなく、「自分たちが管理すべき経営指標の一つ」として捉え始める瞬間です。

ここには、バラバラのツールではなく、単一のプラットフォーム(統合型エンドポイント管理など)で全社の状況をリアルタイムに見渡せる仕組みが不可欠になります。

5.3 「使う現場」が安全を保つ責任を持つと、経営トップが宣言する

見つける人と直す人が分断されている体制も変えなければいけません。

IT基盤を守る責任は、それを毎日使って利益を出している現場にある。IT部門やセキュリティ部門はあくまで、最新のツールと専門知識で現場を助けるサポーターである。

このルールを、経営トップやDXリーダーがはっきりと社内に宣言することがスタートラインになります。現場のリーダーを資産のオーナーに任命し、自分たちの環境は自分たちで管理するという意識を持たせます。

6. 現場の負担を減らし、新しいルールを定着させるIT部門の立ち回り

もちろん、ただ現場に責任を押し付けるだけでは人は動きません。IT部門側にも、現場の働きやすさを守るための歩み寄りが必要です。

6.1 段階的な適用プロセスで、現場の「システム停止不安」を取り除く

現場の負担を減らす工夫として有効なのが、段階的な適用プロセスの構築です。

すべての端末やサーバーにいきなり変更を加えるのではなく、まずは各部署の数台(テスト端末)で適用する。数日間様子を見て業務システムに問題がなければ、自動で全体に配る。

「システムが止まったらどうしよう」という現場の責任者の不安を取り除いてあげるだけで、ルールは劇的に定着しやすくなります。人の手と心理的なハードルを、システムによる運用設計で下げる工夫が欠かせません。

6.2 協力してくれた現場へ、働きやすさの向上という結果を返す

現場が協力してくれたら、その結果をフィードバックすることも大切です。

「先月は皆さんが対応してくれたおかげで、不審な通信を未然に防げました」 「不要なソフトが整理されたことで、システムの動作スピードが平均〇%改善しましたよ」

日々の面倒な作業が、自分たちの働きやすさや身の安全につながっている。そう実感を持ってもらうことが、社内の空気を作る第一歩です。

7. 衛生管理の徹底が、結果として「攻めのDX」を劇的に加速させる

社内のIT環境を常に最新に保つという日々の作業は、一見するとただの守りのコストに見えます。しかし長い目で見れば、これはDXを加速させるための最も重要な「戦略投資」になります。

7.1 終わらない火消し業務から解放され、本来のIT企画に時間を使える

管理が行き届いていないIT環境では、ちょっとした不具合や原因不明のエラーが頻繁に起きます。IT部門の担当者は、毎日そのトラブル対応に追われて1日が終わってしまいます。

社内の環境を常にきれいな状態に保てば、こうした突発的な問題は驚くほど減ります。日々の火消し対応から解放されれば、新しいシステムの企画やAIの活用など、本来やりたかったDX推進の仕事に時間と人材を使えるようになります。

7.2 安全で可視化されたインフラ基盤が、新しいシステム導入のスピードを上げる

自社のインフラが隅々まで可視化され、安全だと自信を持って言える会社は、新しいクラウドサービスを入れるスピードも段違いに速いです。

「今の環境にこれを入れても大丈夫か?」という確認に何ヶ月もかけることなく、良いツールをすぐに現場へ渡すことができる。逆に足元がぐらついている会社は、セキュリティの確認ばかりに時間がかかり、ライバル企業に遅れをとってしまいます。

日々の地道な衛生管理が、実はDX全体のスピードを上げる最大の土台になっているのです。

7.3 取引先からの「信頼」という、目に見えない強力な資産になる

最近は、新しくビジネスを始めるときに相手のセキュリティ体制を厳しくチェックする企業が増えました。

「うちは全社の端末やサーバーの状況をリアルタイムに把握し、24時間以内に重要な弱点を直せる体制が整っています」

これを実際のデータで示せることは、今のビジネスにおいて強力な武器になります。強固なIT基盤は、取引先からの信用という目に見えない資産を積み上げる行為なのです。

8. おわりに:ツールを「組織の習慣」に変え、DXを前進させるために

DXの土台となるIT環境をきれいに保つという当たり前のことを社内に定着させるのは、本当に根気のいる仕事です。現場からの反発や、過去からの慣習、部門間の壁など、乗り越えなければならない障害はたくさんあります。

ここでDXリーダーが忘れてはいけないのは、素晴らしいプラットフォームを入れるだけで会社の空気が自動的に変わる魔法はない、という事実です。

IT部門だけが焦り、事業部門はどこ吹く風という状態を終わらせるには、両者が歩み寄るための地道な働きかけが必要です。バラバラのデータを一つに統合し、相手を説得するための事実を用意し、現場の面倒くささをシステムで取り除いてあげること。

私たちZEINは、そうした企業の現場に入り込み、単なるツールの導入にとどまらず、IT部門と事業部門のすれ違いを一つひとつ紐解きながら、IT運用が会社に定着する仕組みづくりをご支援しています。

たとえば、Tanium(タニウム)を活用して数万台のエンドポイントの状況をリアルタイムに可視化し、「全社で同じ事実のデータを見る」基盤を構築します。さらに、ServiceNowと連携させることで、脆弱性の検知から担当部門への対応タスクの自動割り当て、承認、パッチ適用の実行まで、中間の煩雑なプロセスを自動化します。

人の手による判断や作業の負担を最小限に抑え、発見から修復までの対応プロセスを滑らかにつなぐことで、はじめてリスクと運用工数は同時に削減できます。

素晴らしいツールを、現場が無理なく回せる「組織の習慣」へと昇華させること。それが、ZEINが提供するDX推進のための強力な土台づくりです。